Maksymalna kontrola kosztów przy określonym dostępie użytkowników i z określonymi kontami użytkowników

Kontrolowana autoryzacja i kontrolowany dostęp użytkowników mają podstawowe znaczenie, jeżeli chodzi o ekonomikę i eksploatację cyfrowych systemów wielofunkcyjnych.

W pewnych przypadkach bardziej zasadne jest ograniczenie korzystania z kolorów lub dostępu do pewnych funkcji do wybranych użytkowników lub grup roboczych. Authentication Manager, centralne oprogramowanie serwerowe umożliwia zatwierdzanie określonych i szczegółowych praw użytkowników dla wybranych systemów ineo w sieci w zaledwie jednym kroku. Następnie każdy użytkownik logujący się do danego systemu musi podać numer identyfikacyjny (PIN) albo poddać się identyfikacji przy pomocy skanera przepływu krwi w naczyniach krwionośnych palca (finger vein scanner) lub ważnej karty chipowej. Dane wejściowe następnie porównuje się z określonymi wcześniej danymi do celów uwierzytelniania zachowanymi na serwerze.

Dzięki funkcji samodzielnej rejestracji karty (Card Self-Registration) nowi użytkownicy mogą być łatwo włączeni do istniejącej infrastruktury kart bez udziału Administracji IT. Trzy poziomy zabezpieczeń zapewniają kontrolę zarządzania kartami i przejrzystość nowych rejestracji dla Administracji.

Nowi użytkownicy i struktury grup zostaną w pełni i automatycznie zsynchronizowane z centralnym katalogiem usług Windows, Active Directory, tak aby uniknąć konieczności podwójnego uzyskiwania zezwoleń i zwiększyć spójność zarządzania użytkownikami.

Tak zwani „użytkownicy publiczni”, nieposiadający określonych upoważnień, mogą otrzymać standardowe prawa dostępu do systemu, takie jak prawo dostępu do funkcji kopiowania. Poza tym lub alternatywnie dla dostępu indywidualnego można konfigurować konta zapewniające dostęp całym działom lub grupom realizującym projekty.

Authentication Manager ogranicza obciążenie pracą administratorów IT poprzez możliwość udzielania użytkownikom i kontom dostępu do systemów cyfrowym w jednym kroku.

Korzyści

- Kontrolowany dostęp użytkowników z autoryzacją na podstawie:

- Hasła (PIN złożony z maksymalnie 8 cyfr)

- Przepływu krwi w naczyniach krwionośnych palca (wymaga np. AU-101)

- Chipowej karty identyfikacyjnej (wymaga np. AU-201)

- Pobieranie danych użytkowników w Active Directory przy pomocy LDAP do celów rejestracji centralnej.

- „Użytkownicy publiczni” bez zarejestrowanych praw dostępu mogą uzyskać możliwość korzystania z ograniczonych funkcji, np. wyłącznie czarno-białych.

- Łączenie poszczególnych użytkowników w grupę użytkowników.

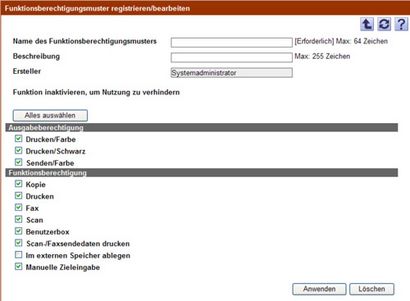

- Tworzenie kont z dostępem kontrolowanym do opcji i funkcji ineo według działów, grup roboczych, klientów, okresów i projektów.

- Funkcje podlegające kontroli:

- Druk (w kolorze lub w wersji czarno-białej)

- Kopiowanie (w kolorze lub w wersji czarno-białej)

- Skanowanie

- Faksowanie

- BOX (dostęp do pamięci osobistej na twardym dysku)

- Możliwość zablokowania skanowania ręcznego i ręcznego adresowania faksów z przyczyn bezpieczeństwa.

- Możliwość przechowywania praw dostępu użytkowników jako szablon do celów powtórnego wykorzystania, tj. kopiowania praw dostępu.

- Dostępność różnych opcji analizy zarówno użytkowników, jak i kont, w powiązaniu z opcjonalnym Account Manager, dodatkowym modułem Enterprise Suite.

- Funkcja samodzielnej rejestracji karty (Card Self-Registration) ułatwiająca włączanie nowych użytkowników do infrastruktury kart.

- Przeglądanie i swobodna edycja identyfikatorów kart w UI Administratora.

- Częsta synchronizacja z Active Directory.

- Łączenie poszczególnych użytkowników w grupy użytkowników.

- Szybkie i łatwe definiowanie ograniczeń dla poszczególnych użytkowników lub grup.